1.8. Admin Console 계정 Access Key 활성화 및 사용주기 관리

취약점 설명

Access key는 AWS에서 사용하는 인증수단으로 해당 계정의 액세스 키를 가지고 있을 경우 손 쉽게 로그인이 가능하다.

07번 항목에서 설명했다시피 AWS의 root 계정은 모든 권한을 다 가지고 있기 때문에 최대한 비인가 접근을 막기 위해,

Access Key를 만들거나 사용하지 않는것이 보안적으로 안전하다.

또한 Access Key가 탈취당하거나 유출될 수 있으므로 60일 간격으로 Access Key를 재발급 해주어야 한다.

딴소리

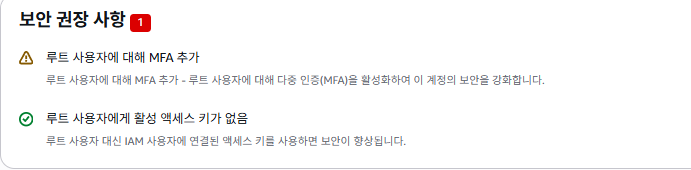

요즘엔 AWS 콘솔 자체적으로 보안적인 조언을 많이 띄워줘서 생각보다 취약한 항목이 많지는 않다.

진단 방법

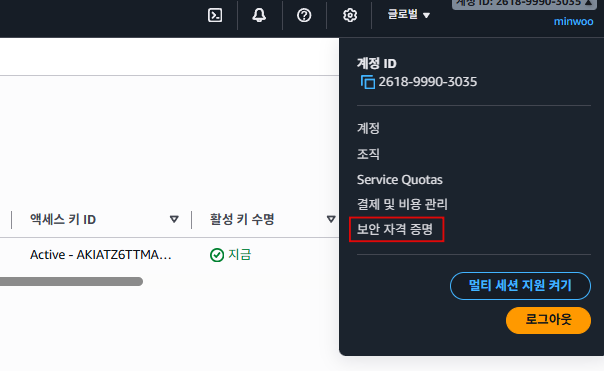

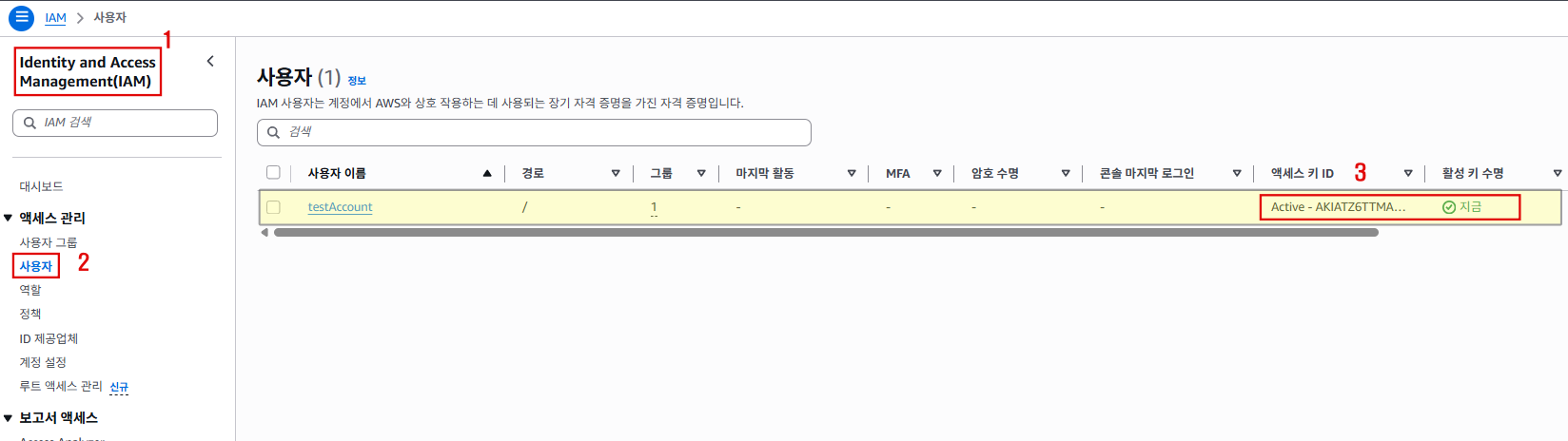

01. IAM 에 들어가보면 사용자 별로 활성 키 수명이라는 항목이 존재한다. (활성키들의 수명 확인)

*방금 테스트용으로 생성하여 "지금"이라고 뜨지만 보통 얼마나 사용했는지가 나온다. ex. 3일, 240일 등

root 계정은 IAM 사용자 목록에 나오지 않는다.

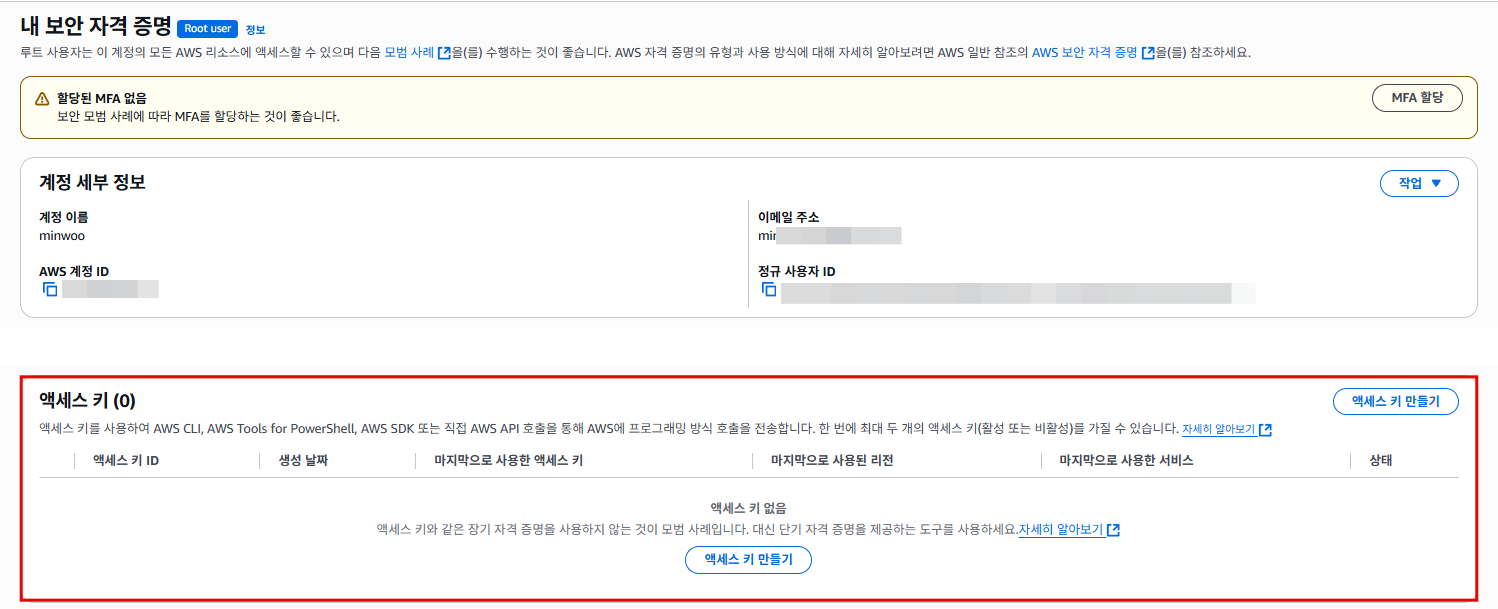

root 계정에 Access Key를 생성하기 위해선 일단 root 계정으로 진입 후 우측 상단의 계정명(minwoo) 클릭 후 "보안 자격 증명"에 진입

진입해보면 액세스 키가 부여되어 있는지 여부를 확인할 수 있다.

* 인터뷰로 root 계정에 액세스 키를 부여하여 사용하는지 확인 후, 담당자분이 모른다고 하면 이 경로로 확인해보면 될 듯

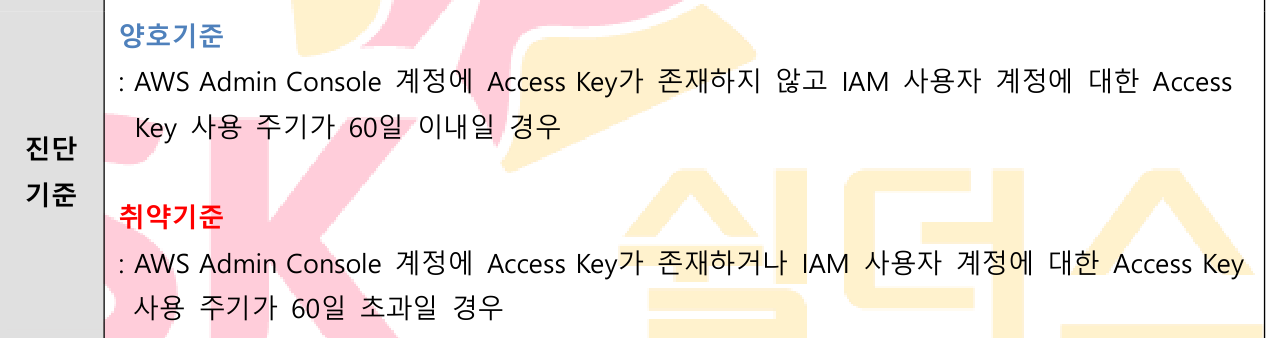

양호 취약 기준

양호 : root 계정 접근 시 Access Key를 사용하지 않고 생성된 Access Key들의 수명이 60일을 넘지 않을 경우

취약 : root 계정에 Access Key를 통해 접근하거나 Access Key들의 수명이 60일을 넘을 경우

참고