1.4. IAM 그룹 사용자 계정 관리

취약점 설명

IAM 계정들을 한 그룹으로 묶어서 한번에 권한을 부여 및 관리할 수 있다.

해당 그룹에 속해있는 계정들에 불필요 계정은 없는지, 과도하게 권한을 부여하진 않았는지 확인하면 된다.

딴소리

그룹으로 권한을 관리하는 것과, RBAC이 조금 헷갈릴 수 있다.

예시를 들면 아래와 같다.

그룹을 통한 EKS 담당자 관리

EKS Manager [그룹] -> EKS 접근, 수정 권한

manager A[사용자],

manager B[사용자],

manager C[사용자]

*EKS 그룹에 포함된 사용자는 EKS Manager에 부여된 권한을 사용할 수 있다.

ㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡㅡ

RBAC을 통한 EKS 담당자 관리

manager A[사용자] - EKS Viewer[역할] -> EKS 관련 읽기 가능

manager B[사용자] - EKS Viewer[역할], EKS Writer[역할] -> EKS 관련 읽기, 쓰기 가능

manager C[사용자] - EKS Admin[역할] -> EKS 관련 읽기, 쓰기, 삭제, 공유 등 모든 기능에 대해 가능

진단 방법

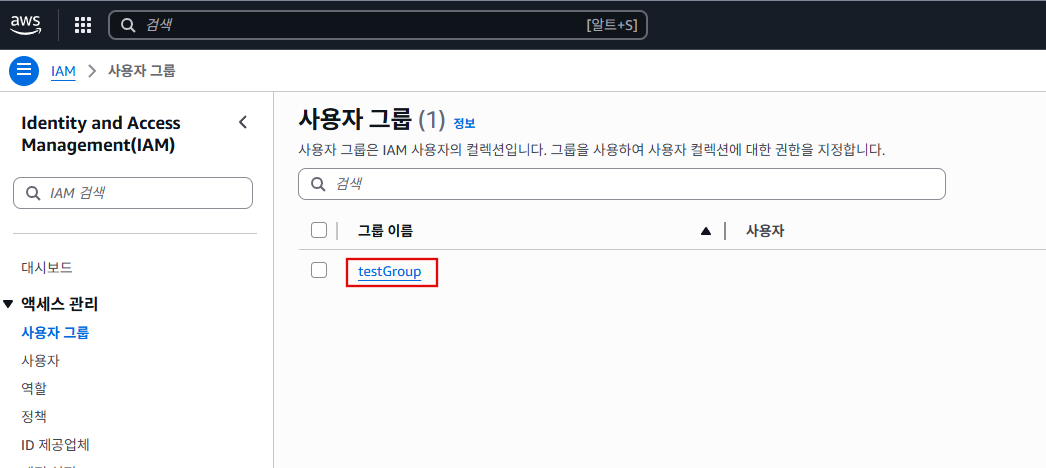

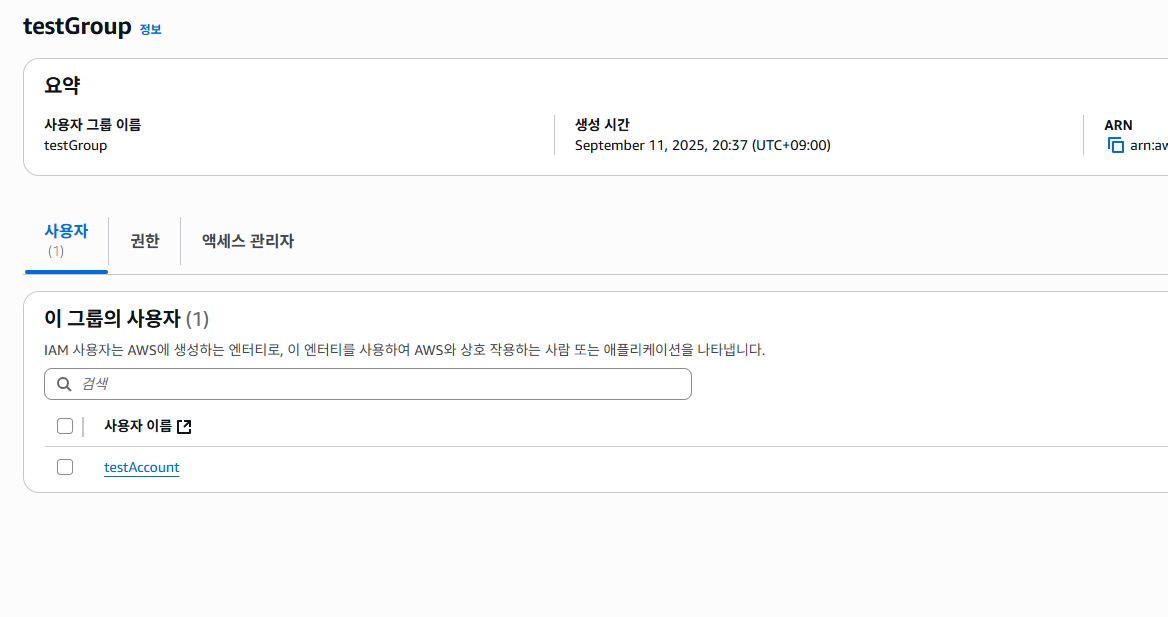

01. [IAM] -> [액세스 관리] -> [사용자 그룹] -> [임의의 그룹] 진입

02. 사용자 탭에서 불필요한 계정이 존재하는지 식별 (테스트, 퇴사자, 장기 미사용 계정)

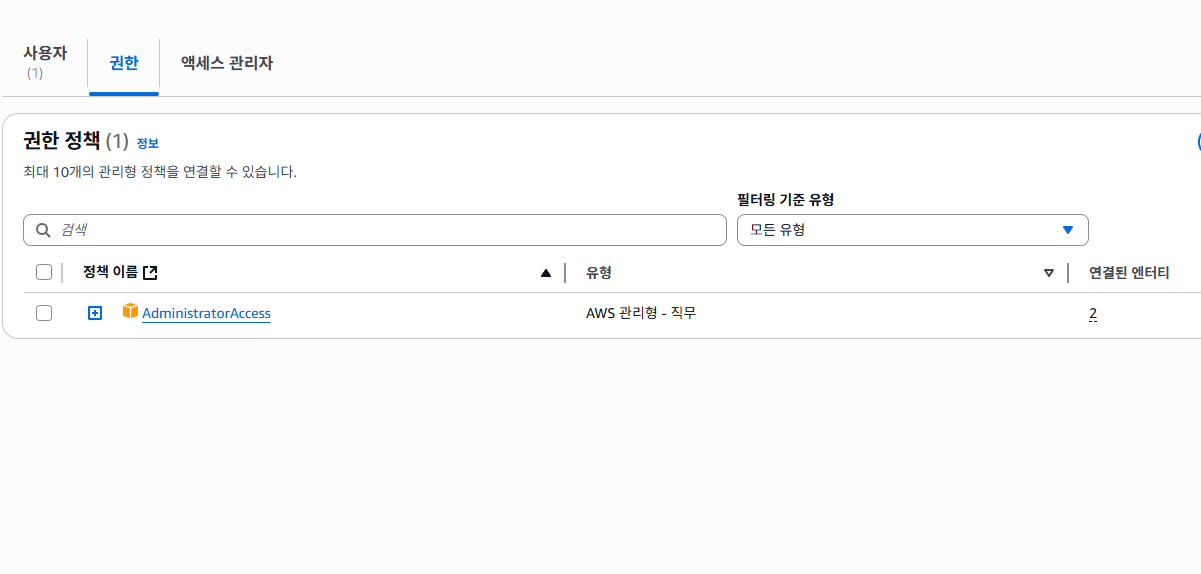

03. 권한 탭으로 이동, 과도하게 부여된 계정이 없는지, 사용자 역할에 따라 최소한의 권한을 부여하고 있는지 확인한다.

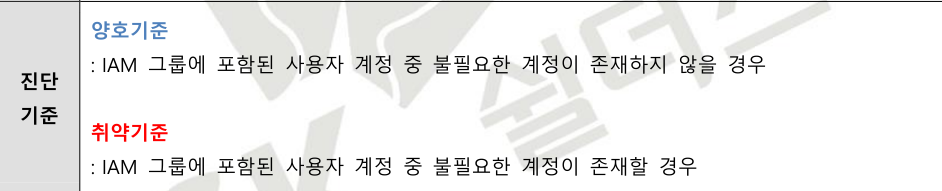

양호 취약 기준

질문: 사용자 그룹에 불필요 계정은 없을까요?, 용자 역할에 맞게 권한을 부여하여 관리하고 계실까요?

답변:

사용자가 맡은 직무에 맞게 권한을 최소한으로 부여하여 사용 중입니다. - 양호

그룹은 사용하지 않고 RBAC으로 권한을 별도 관리하고 있습니다. - (최소한의 권한을 부여하여 사용할 경우)양호

사용자에게 모두 동일한 권한을 부여해서 사용합니다 - 취약

참고

처음 인터뷰 들어갔을땐 RBAC 뭔가 했다. 그냥 역할 기반 접근제어 였던것.