1.11 EKS 사용자 관리

취약점 설명

EKS는 AWS에서 제공하는 쿠버네티스 서비스이다.

쿠버네티스는 컨테이너를 종합적으로 관리하는 서비스라고 생각하면 되며,

EKS에서 마스터노드를 자체적으로 관리, 업데이트한다.

현 취약점은 역할 기반 접근 제어 정책(RBAC)을 통해 사용자들의 역할이 적절히 지정 되어있는지를 확인한다.

딴소리

요즘 AWS가 굉장히 상용화되어 있다보니 점점 진단 빈도수가 늘고있는데, EKS부분은 보안조치가 취해지지 않은 경우가 좀 있다.

그런 설정이 있는지도 모르는 분들도 있고, 보통 EKS Shell에 접근하는 사용자는 한명으로 두기 때문에 그럴경우 RBAC 정책이 의미가 없어 양호로

진단한다.

진단 방법

현 취약점 항목에서는 EKS 상에 RBAC 정책을 적용하였는지를 확인하며,

AWS Console 상에서 설정이 불가능한 설정이므로 kubectl 명령어를 통하여 확인한다.

- ConfigMap 확인 명령어 (사용자 목록 및 사용자에 부여된 클러스터 롤 확인)

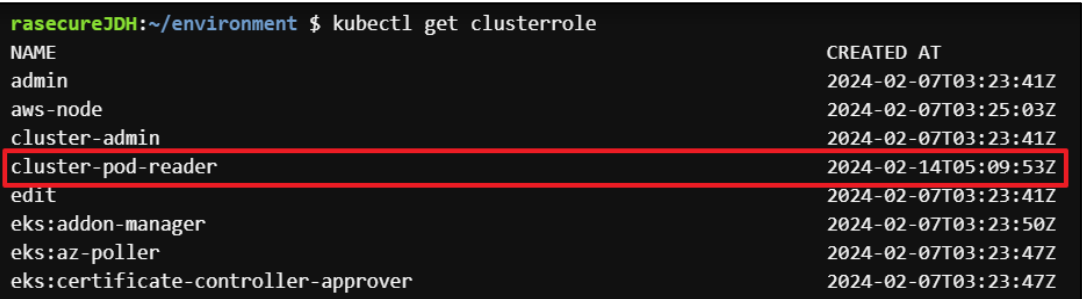

kubectl get configmap aws-auth -n kube-system -o yaml- ClusterRole 확인 명령어 (생성되어 있는 클러스터롤 확인)

kubectl get clusterrole양호 취약 기준

EKS의 리소스에 접근 가능한 계정이 하나뿐 이거나, 사용자들의 권한이 역할에 맞게 부여되어 있을 경우 - 양호

EKS 리소스에 접근 가능한 계정들에 대한 역할 및 권한이 관리되지 않고 과도한 권한을 부여하였을 경우 - 취약

참고

EKS는 AWS의 유료계정을 사용해야 해서 관련 캡쳐는 SK 쉴더스의 가이드를 가져왔다.