1.1. 사용자 계정 관리 [시작]

취약점 설명

AWS에서는 계정마다 권한을 부여하거나, 권한들의 집합인 Role 을 부여할 수 있습니다.

* Role을 통해 사용자 권한을 관리하는 방식을 RBAC (Role Based Access Control) 라고 합니다.

AWS에는 수 많은 서비스(200개 이상)가 존재하기 때문에 권한 관리는 굉장히 중요합니다.

AWS에서는 한 파트에 대한 모든 권한을 관리하는 Full Access 권한이 존재함으로 필요에 따라 권한이 부여되어 있는지 확인합니다.

딴소리

진단을 인터뷰로 하는 경우도 있지만 그냥 Read-Only 게정 하나 파서 직접 진단하라 그러는 곳도 있습니다.

진단 방법

01. IAM 서비스 진입

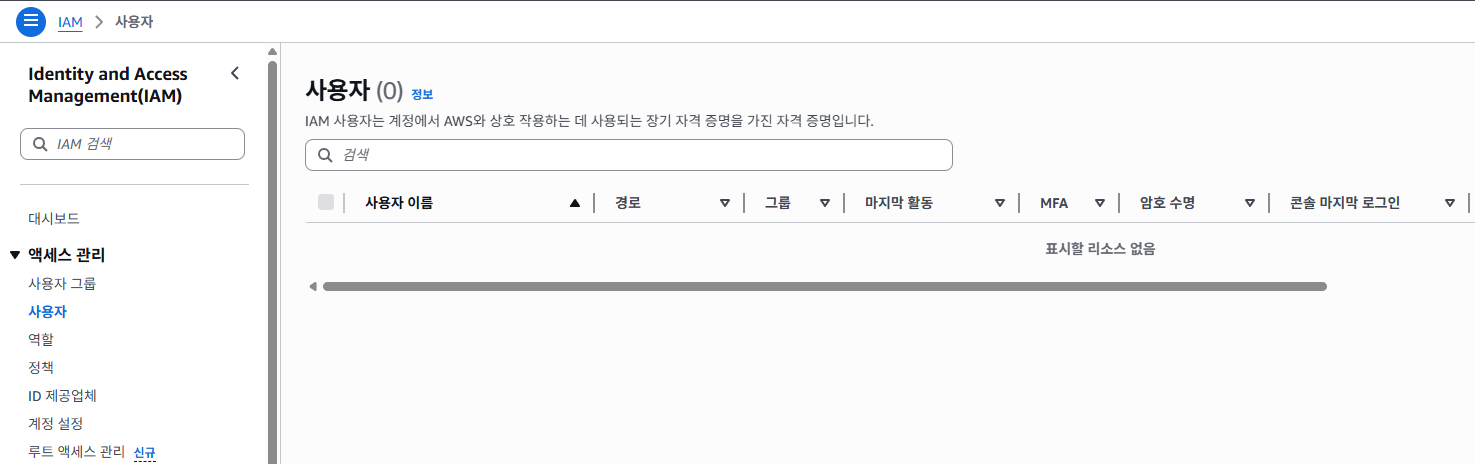

02. 사용자 정보 확인

- 원래같으면 여러 계정들이 있겠죠?

- 담당자분께 각 사용자들의 대한 권한 관리를 하고 계신지 여쭤보면 됩니다.

- 모든 보안 진단이 그렇듯 계정 별로 필요한 최소한의 계정을 부여하는 것이 중요합니다.

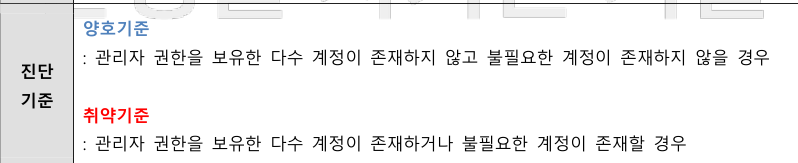

양호 취약 기준

질문 : 사용자의 역할에 따라 권한 관리를 진행하고 계시나요?

답변

- 각 부서에 맞게 최소 권한을 부여하여 관리하고 있습니다. -> 양호

- 관리하긴 하는데 몇몇 불필요한 FullAccess 권한이 보이네요 -> 취약

- 따로 권한 관리는 안하고있습니다. -> 취약

참고

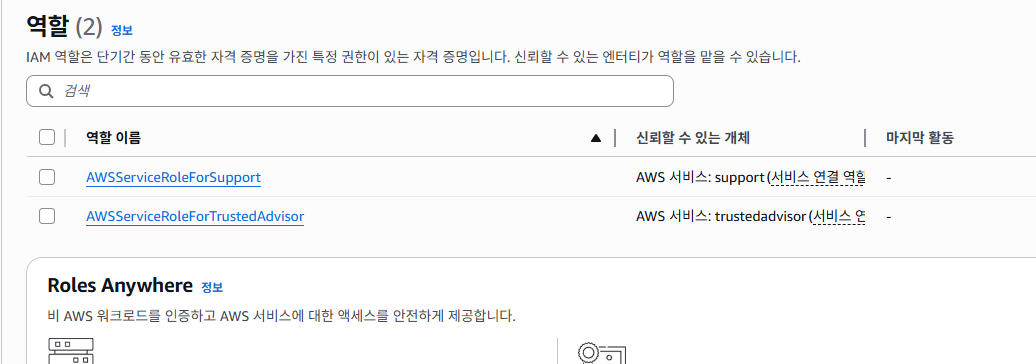

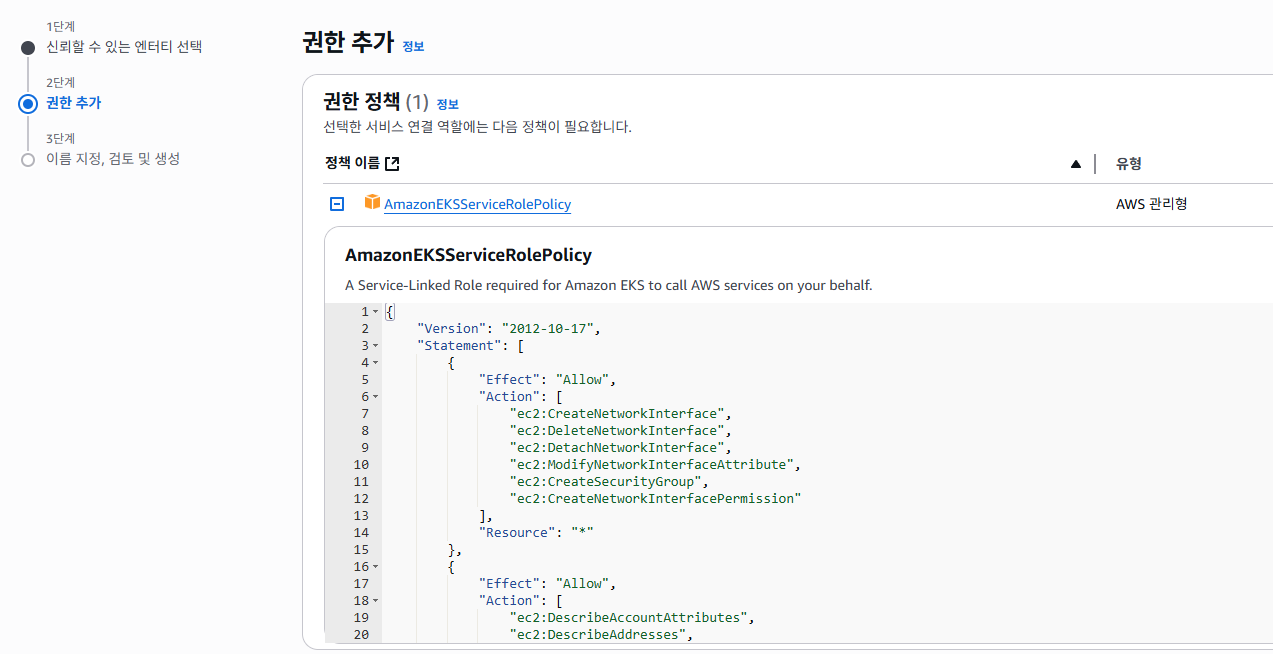

1. 위에서 말했던 역할 (Role) 부분입니다.

역할은 생성이 가능하며, 어떤 서비스에 대해 어떤것들을 허용할지 Json 형식으로 구축할 수 있습니다.

2. SSO를 사용하는 경우 계정 관리에 대한 부분들이 해당없음으로 처리되는 경우가 있습니다.

No comments to display

No comments to display