6. 웹 프로세스 권한 제한

취약점 설명

apache 서버 데몬이 root 권한으로 운영될 경우 불필요하게 과도한 권한을 가지고 있으며, 다른 취약점들을 통해 root 권한을 획득 할 수 있으므로

별도 계정을 사용한다.

기본적으로 www-data 계정을 사용한다.

진단 방법

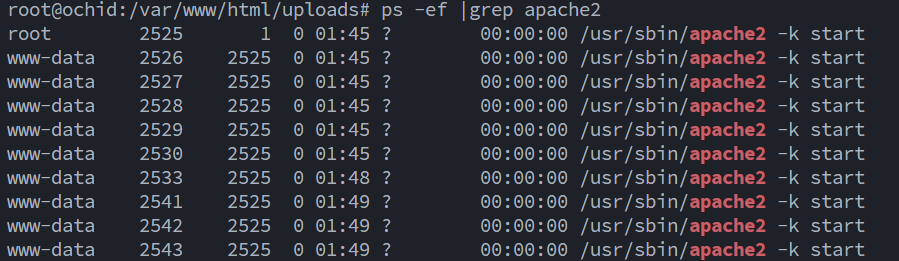

아래 명령어를 통해 apache2가 어떤 계정으로 실행되는지 확인

ps-ef | grep apache2 딴소리

진단 시 아래와 같은 프로세스들이 나열된다.

맨위의 프로세스가 root로 실행되고 있으니 취약인가? 라고 생각할 수 있지만

웹 서비스의 통신을 담당하는 자식 프로세스들을 관리하는 마스터 프로세스이며, 마스터 프로세스는 시스템 포트를 점유하고, 설정 파일을 읽으며, 로그 파일을 열어야 하기 때문에 root 권한이 필요하다.

웹 서비스 요청을 처리하는 작업자는 밑의 자식 프로세스 들이며 마스터프로세스의 PID(2525) 값을 포함하고 있는것을 위에서 확인할 수 있다.

양호 취약 기준

마스터 프로세스를 제외, 자식 프로세스들이 root가 아닌 계정으로 실행되고 있을 경우 양호

자식 프로세스들이 root 계정으로 실행되고 있을 경우 취약

참고

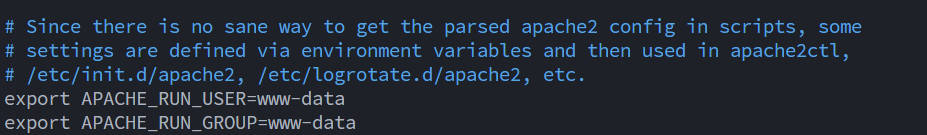

apache2.conf 파일 이 존재하는 경로의 envvars 파일을 확인하면 어떤 계정으로 아파치가 구동이 될지 설정값이 존재한다.

보안 조치가 필요할 경우 해당 값을 변경해주면 된다.

No comments to display

No comments to display